O ambiente de ferramentas fragmentado cria risco de seguranca significativo durante offboarding de funcionarios.

Quando alguem sai, TI deve revogar acesso atraves de cada ferramenta na pilha: GitHub (acesso a repositorio), Jira (visibilidade de projeto), Confluence (documentacao), Slack (canais de comunicacao), consoles cloud (infraestrutura), sistemas CI/CD (pipelines de deployment), ferramentas de monitoramento (visibilidade de sistema), integracoes de terceiros (tokens de API). Cada ferramenta tem um processo de desprovisionamento diferente.

Algumas requerem acoes no console de admin. Outras precisam de submissao de tickets.

Algumas requerem revogacao por linha de comando. Tokens de API pessoais podem existir que nao sao rastreados centralmente.

Conexoes OAuth podem persistir. O checklist de offboarding tenta rastrear tudo isso, mas e tao bom quanto o estado atual da pilha de ferramentas—que muda constantemente.

Uma ferramenta adicionada no mes passado pode nao estar no checklist. Uma integracao pessoal criada pelo funcionario que esta saindo pode ser desconhecida.

Auditorias regularmente descobrem ex-funcionarios com acesso persistente. Um desenvolvedor que saiu tres meses atras ainda pode ler o repositorio privado do GitHub.

Um ex-contratado ainda tem acesso ao dashboard de monitoramento. O risco de seguranca e real: exfiltracao de dados, uso indevido de credenciais, ou simplesmente constrangimento quando um ex-funcionario acidentalmente posta em um canal Slack ainda conectado.

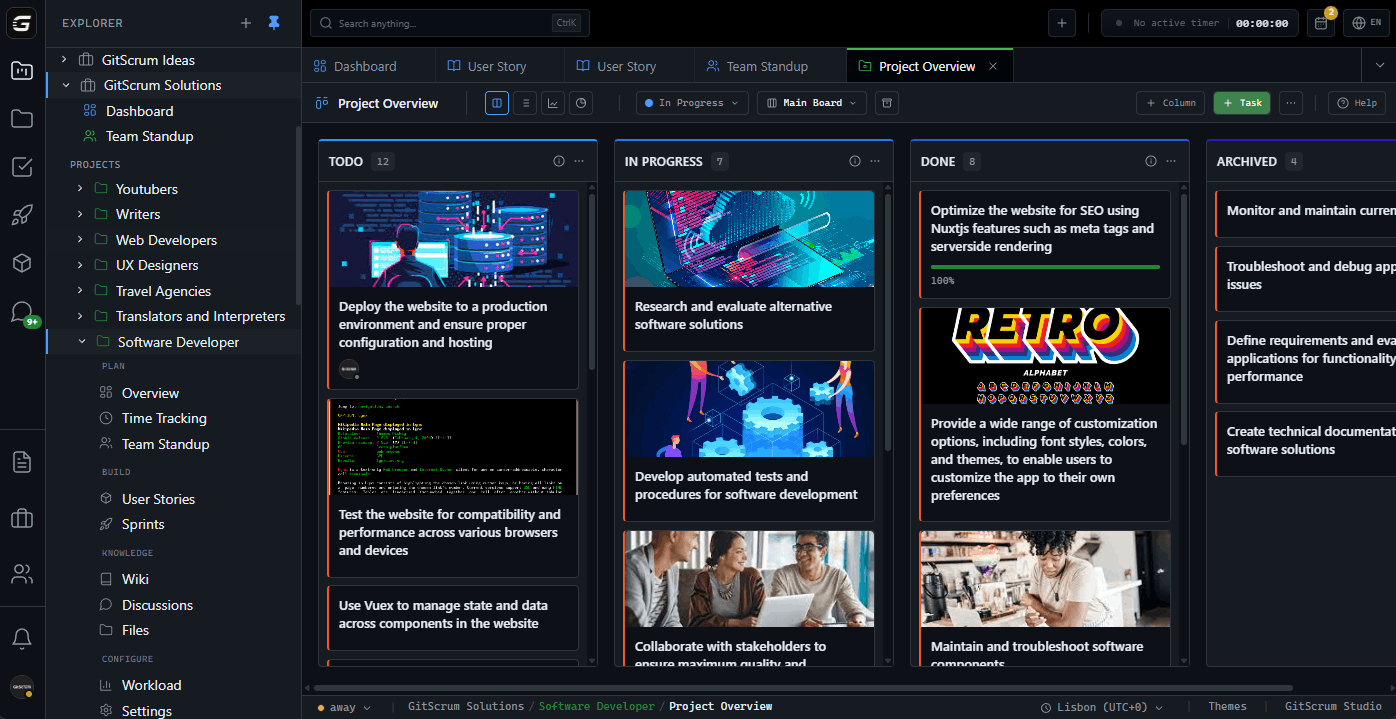

A plataforma consolidada do GitScrum resolve isso com offboarding de uma unica acao. Desativa a conta do usuario, e todo acesso e revogado: tarefas, documentacao, comunicacao, integracoes—tudo.

Nenhuma revogacao dispersa para rastrear. Nenhuma ferramenta para esquecer.

Uma acao, seguranca completa.

A Vantagem GitScrum

Uma plataforma unificada para eliminar troca de contexto e recuperar horas produtivas.