Vulnerabilidades de seguranca de ferramentas nao atualizadas ou abandonadas representam um risco significativo e crescente para organizacoes com pilhas de ferramentas fragmentadas.

Quando departamentos adotam ferramentas independentemente, essas ferramentas frequentemente escapam da governanca de TI e supervisao de seguranca. Ninguem monitora se fornecedores estao ativamente mantendo as ferramentas.

Ninguem rastreia se patches de seguranca estao sendo aplicados. Quando ferramentas sao adotadas sem avaliacao formal, ninguem estabelece criterios de viabilidade de fornecedor ou planos de saida.

O resultado e uma proliferacao de ferramentas que podem se tornar passivos de seguranca. Pequenos fornecedores sao adquiridos e produtos sao descontinuados.

Fornecedores pivotam estrategias e despriorizam manutencao de produtos legados. Mudancas de mercado tornam ferramentas antieconômicas para manter.

Usuarios continuam usando as ferramentas porque funcionam, sem saber que a postura de seguranca subjacente deteriorou. TI nao pode proteger o que nao sabe que existe.

Uma plataforma unificada reduz dramaticamente a superficie de ataque de seguranca consolidando trabalho em um unico sistema ativamente mantido. Recursos de seguranca podem focar em uma plataforma ao inves de serem espalhados atraves de dezenas.

Patches sao aplicados centralmente. Viabilidade de fornecedor e avaliada uma vez para uma plataforma maior ao inves de repetidamente para cada solucao pontual.

A organizacao mantem visibilidade clara de onde dados sensiveis vivem e como sao protegidos.

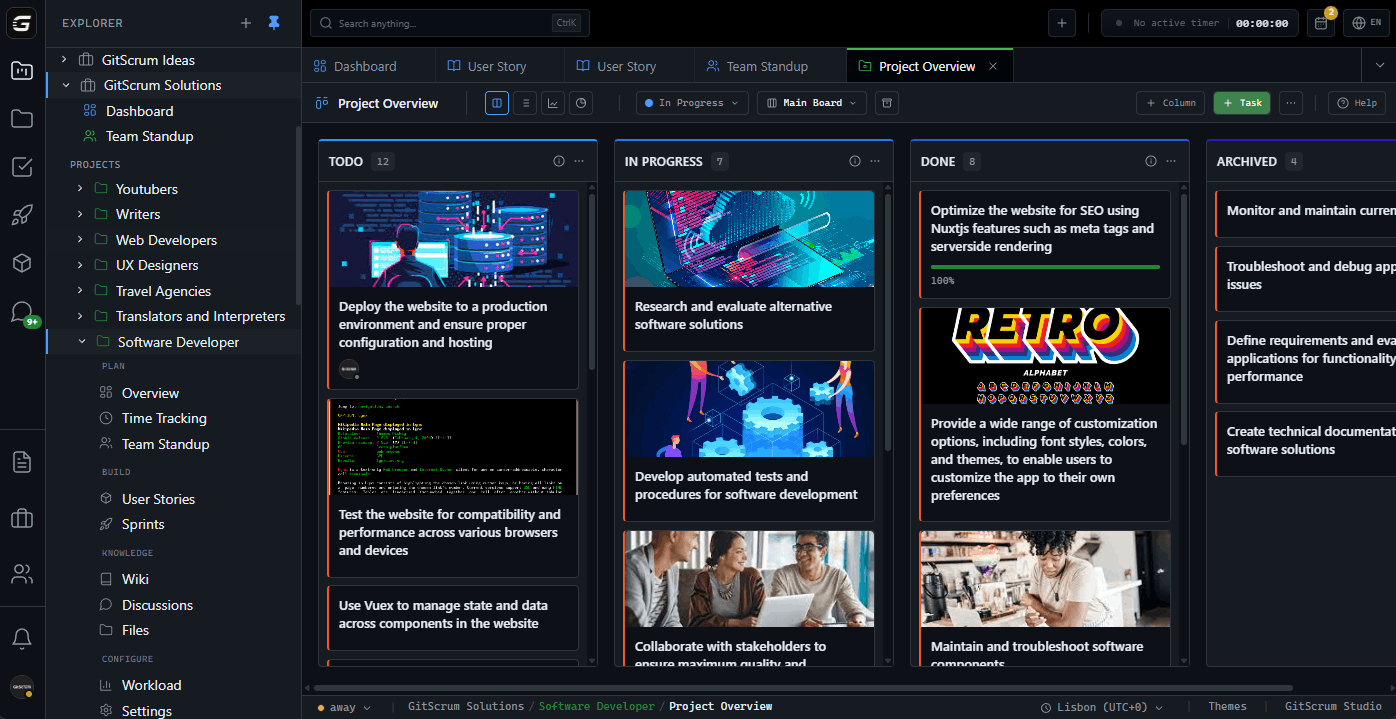

A Vantagem GitScrum

Uma plataforma unificada para eliminar troca de contexto e recuperar horas produtivas.