Vulnerabilidades de seguridad de herramientas no actualizadas o abandonadas representan un riesgo significativo y creciente para organizaciones con pilas de herramientas fragmentadas.

Cuando departamentos adoptan herramientas independientemente, esas herramientas frecuentemente escapan de gobernanza de TI y supervision de seguridad. Nadie monitorea si proveedores estan activamente manteniendo las herramientas.

Nadie rastrea si parches de seguridad estan siendo aplicados. Cuando herramientas son adoptadas sin evaluacion formal, nadie establece criterios de viabilidad de proveedor o planes de salida.

El resultado es una proliferacion de herramientas que pueden convertirse en pasivos de seguridad. Pequenos proveedores son adquiridos y productos son descontinuados.

Proveedores pivotan estrategias y despriorizan mantenimiento de productos legados. Cambios de mercado hacen herramientas antieconómicas de mantener.

Usuarios continuan usando las herramientas porque funcionan, sin saber que la postura de seguridad subyacente ha deteriorado. TI no puede proteger lo que no sabe que existe.

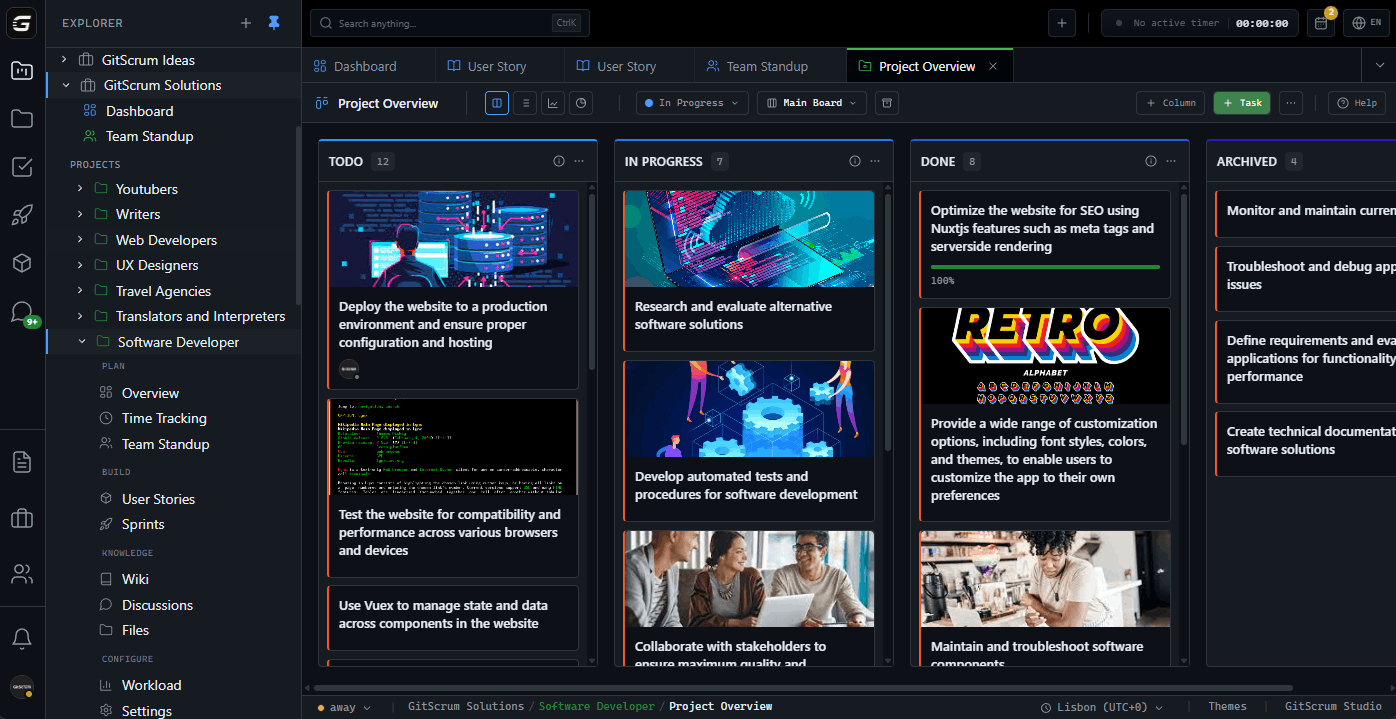

Una plataforma unificada reduce dramaticamente la superficie de ataque de seguridad consolidando trabajo en un unico sistema activamente mantenido. Recursos de seguridad pueden enfocarse en una plataforma en lugar de ser esparcidos a traves de docenas.

Parches son aplicados centralmente. Viabilidad de proveedor es evaluada una vez para una plataforma mayor en lugar de repetidamente para cada solucion puntual.

La organizacion mantiene visibilidad clara de donde viven datos sensibles y como son protegidos.

La Ventaja GitScrum

Una plataforma unificada para eliminar el cambio de contexto y recuperar horas productivas.