L'environnement d'outils fragmente cree un risque de securite significatif pendant l'offboarding des employes.

Quand quelqu'un part, l'IT doit revoquer l'acces a travers chaque outil de la pile: GitHub (acces repository), Jira (visibilite projet), Confluence (documentation), Slack (canaux de communication), consoles cloud (infrastructure), systemes CI/CD (pipelines de deployment), outils de monitoring (visibilite systeme), integrations tierces (tokens API). Chaque outil a un processus de deprovisionnement different.

Certains necessitent des actions console admin. D'autres ont besoin de soumission de tickets.

Certains necessitent revocation par ligne de commande. Des tokens API personnels peuvent exister qui ne sont pas suivis centralement.

Des connexions OAuth peuvent persister. Le checklist d'offboarding tente de suivre tout cela, mais il est aussi bon que l'etat actuel de la pile d'outils—qui change constamment.

Un outil ajoute le mois dernier pourrait ne pas etre sur le checklist. Une integration personnelle creee par l'employe partant pourrait etre inconnue.

Les audits decouvrent regulierement d'anciens employes avec acces persistant. Un developpeur parti il y a trois mois peut encore lire le repository GitHub prive.

Un ancien contractant a encore acces au dashboard de monitoring. Le risque de securite est reel: exfiltration de donnees, mauvaise utilisation de credentials, ou simplement embarras quand un ancien employe poste accidentellement sur un canal Slack encore connecte.

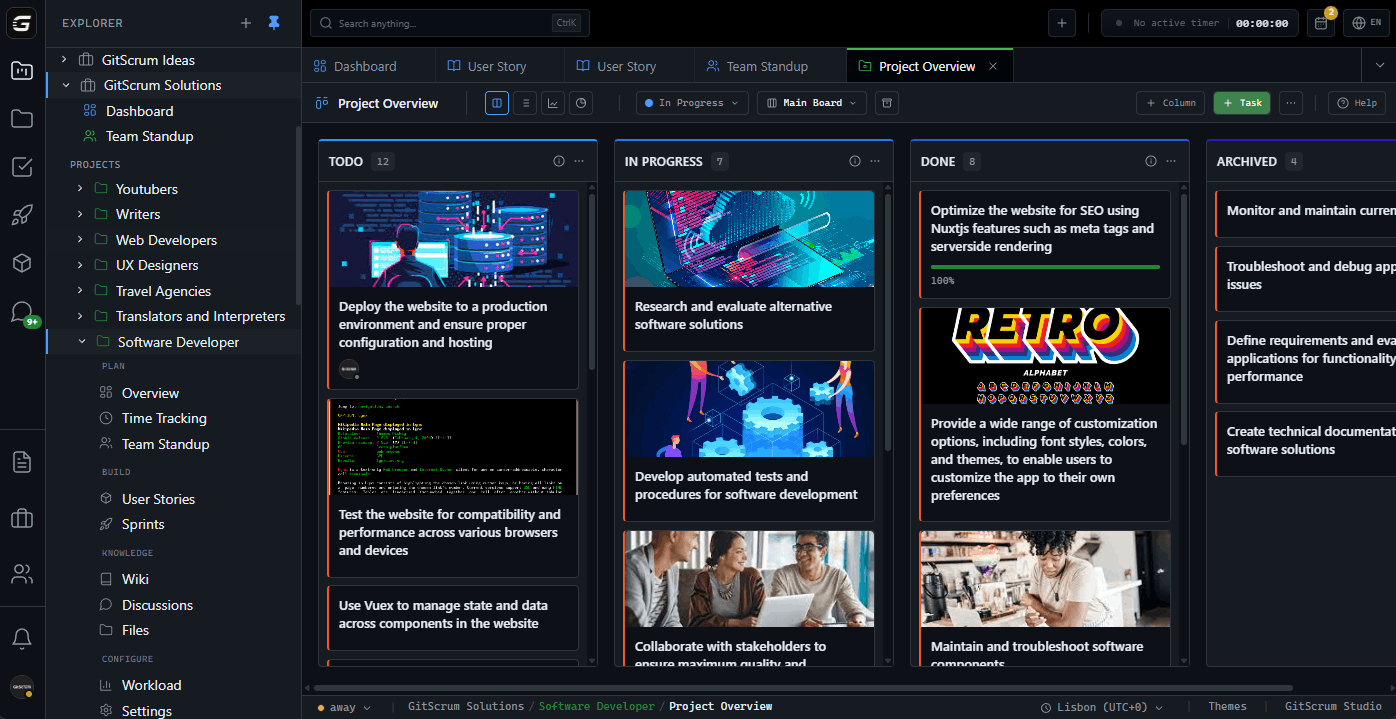

La plateforme consolidee de GitScrum resout cela avec offboarding en une seule action. Desactivez le compte utilisateur, et tout acces est revoque: taches, documentation, communication, integrations—tout.

Pas de revocations dispersees a suivre. Pas d'outils a oublier.

Une action, securite complete.

L'Avantage GitScrum

Une plateforme unifiée pour éliminer le changement de contexte et récupérer des heures productives.