Les vulnerabilites de securite des outils non patches ou abandonnes representent un risque significatif et croissant pour les organisations avec des piles d'outils fragmentees.

Quand les departements adoptent des outils independamment, ces outils echappent souvent a la gouvernance IT et a la supervision de securite. Personne ne surveille si les fournisseurs maintiennent activement les outils.

Personne ne suit si les patches de securite sont appliques. Quand les outils sont adoptes sans evaluation formelle, personne n'etablit de criteres de viabilite du fournisseur ou de plans de sortie.

Le resultat est une proliferation d'outils qui peuvent devenir des passifs de securite. Les petits fournisseurs sont acquis et les produits sont arretes.

Les fournisseurs pivotent leurs strategies et depriorisent la maintenance des produits legaces. Les changements de marche rendent les outils antieconomiques a maintenir.

Les utilisateurs continuent d'utiliser les outils parce qu'ils fonctionnent, sans savoir que la posture de securite sous-jacente s'est deterioree. L'IT ne peut pas proteger ce qu'il ne sait pas exister.

Une plateforme unifiee reduit dramatiquement la surface d'attaque de securite en consolidant le travail dans un seul systeme activement maintenu. Les ressources de securite peuvent se concentrer sur une plateforme plutot que d'etre reparties sur des dizaines.

Les patches sont appliques centralement. La viabilite du fournisseur est evaluee une fois pour une plateforme majeure plutot que repetitivement pour chaque solution ponctuelle.

L'organisation maintient une visibilite claire sur ou vivent les donnees sensibles et comment elles sont protegees.

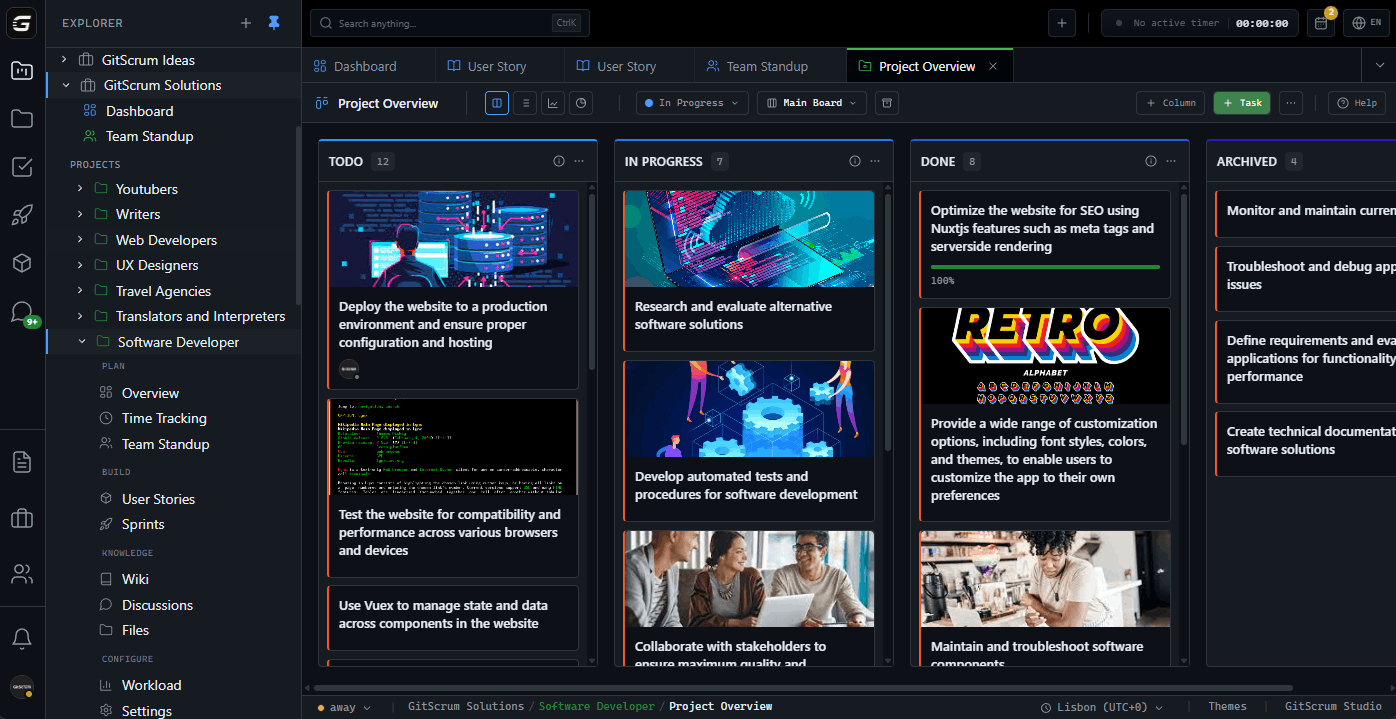

L'Avantage GitScrum

Une plateforme unifiée pour éliminer le changement de contexte et récupérer des heures productives.