Les timeouts de session existent pour des raisons de securite legitimes—les sessions abandonnees sur des ordinateurs partages creent des risques d'acces.

Mais les politiques de timeout d'entreprise conflictuent souvent directement avec comment les developpeurs travaillent vraiment. Un developpeur entre en etat de flow, passe 45 minutes profondement concentre sur le code.

Pendant ce temps, ils ne touchent pas Jira, Slack ou email—ils codent. Quand ils refont surface pour mettre a jour le statut de tache, verifier un message Slack ou referencer la documentation, ils decouvrent que chaque outil peripherique les a deconnectes.

Les timeouts d'inactivite de 30-60 minutes ont expire partout. Maintenant le developpeur doit se re-authentifier sur multiples services.

Entrer mot de passe, completer 2FA, attendre que l'outil charge leur contexte. L'interruption detruit l'etat de flow qu'ils viennent d'atteindre.

Le contexte cognitif qu'ils tenaient—sur quoi ils travaillaient, pourquoi, qu'est-ce qui venait apres—commence a s'estomper pendant la friction d'authentification. Multipliez ceci tout au long d'une journee typique.

Session de code profonde, cascade d'authentification. Pause dejeuner, cascade d'authentification.

Reunion, cascade d'authentification. Chaque vague de re-authentification represente une penalite de reset d'etat de flow.

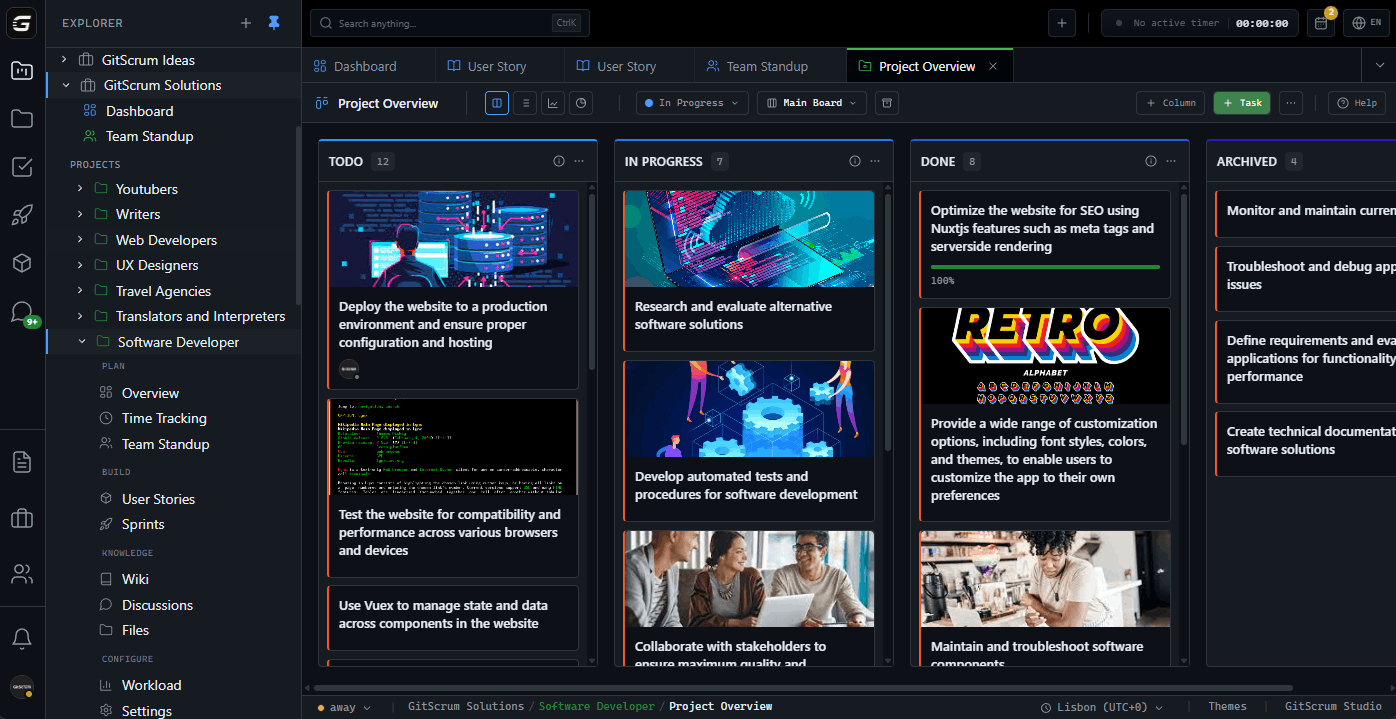

Les politiques de securite concues pour proteger les sessions inactives nuisent activement aux sessions productives. GitScrum fournit une gestion de session intelligente qui comprend les patterns de travail profond.

Les sessions restent actives pendant les periodes de travail legitimes plutot que d'expirer base sur des fenetres d'inactivite arbitraires. Quand la re-authentification est vraiment necessaire, le processus est simplifie.

La securite sert la productivite plutot que de rivaliser avec elle.

L'Avantage GitScrum

Une plateforme unifiée pour éliminer le changement de contexte et récupérer des heures productives.