Le SSO (Single Sign-On) a ete concu pour simplifier l'authentification, mais son implementation a travers multiples outils cree de nouveaux modes d'echec.

Quand le SSO fonctionne, les developpeurs s'authentifient une fois et accedent a multiples services de facon transparente. Quand il echoue—et il echoue regulierement—les consequences cascadent a travers toute la pile d'outils.

Les scenarios communs d'echec SSO incluent: pannes de fournisseur d'identite qui bloquent tous les services connectes simultanement; expiration de token qui force la re-authentification pendant le travail critique; boucles de redirection entre service et fournisseur d'identite qui ne se resolvent jamais; problemes de cookies de navigateur qui empechent l'authentification de se completer; SSO d'app mobile qui fonctionne differemment du SSO web; et integrations SSO qui cassent apres les mises a jour d'outils. L'ironie est que la consolidation d'authentification du SSO devient un point unique d'echec.

Sans SSO, une panne Slack n'affecte que Slack. Avec SSO, un probleme de fournisseur d'identite peut simultanement bloquer les developpeurs de Slack, Jira, GitHub, CI/CD et console cloud.

Plus d'outils connectes au SSO, plus les echecs deviennent catastrophiques. Meme quand le SSO fonctionne, sa friction s'accumule.

La redirection vers le fournisseur d'identite, l'etape d'authentification, la redirection vers le service—chacune ajoute de la latence. Multipliez par chaque acces outil tout au long de la journee et le SSO ajoute un delai cumulatif significatif au travail de developpement.

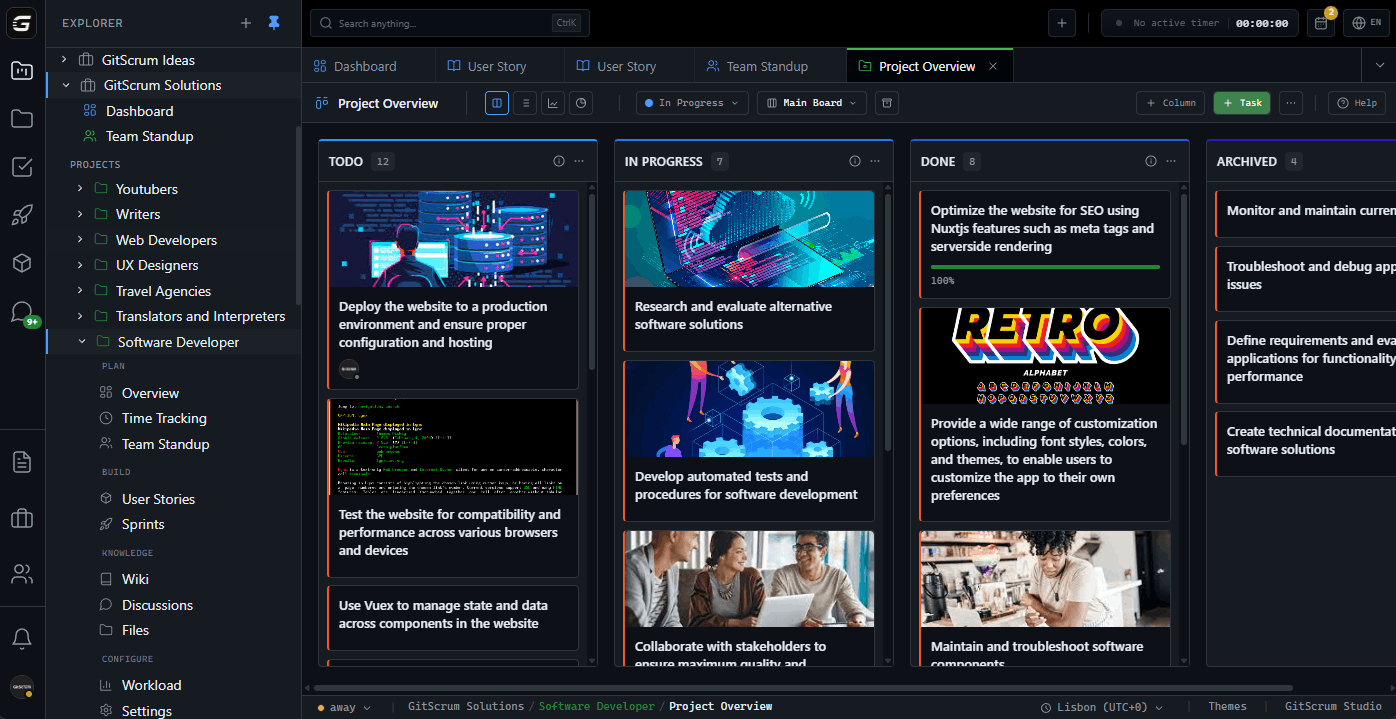

GitScrum fournit une authentification fiable avec des mecanismes de fallback appropries. Plutot que de dependre de fournisseurs SSO externes pour chaque acces, la plateforme maintient la stabilite de session et offre multiples chemins d'authentification.

Quand une methode a des problemes, des alternatives existent. L'authentification sert les developpeurs plutot que de les bloquer.

L'Avantage GitScrum

Une plateforme unifiée pour éliminer le changement de contexte et récupérer des heures productives.